コーレ株式会社がAIエージェント攻撃手法の包括的な対策資料を発表

コーレ株式会社が発表した画期的なAIエージェントセキュリティ資料

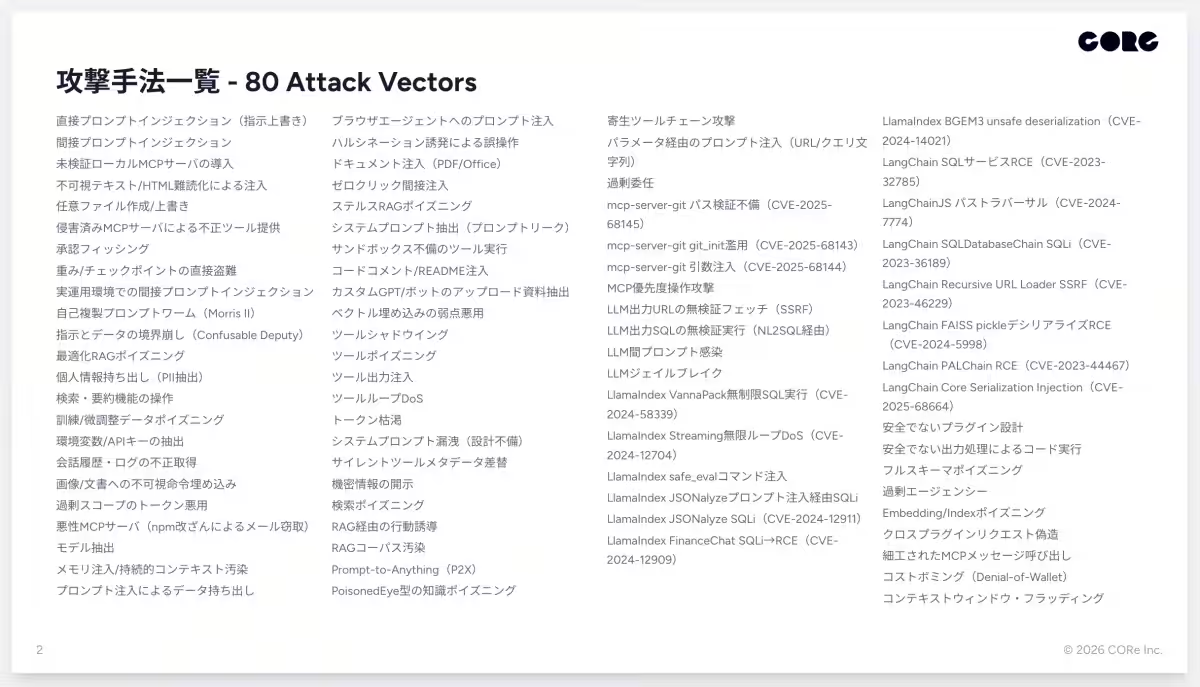

2026年3月17日、東京都新宿区に本社を置くコーレ株式会社は、AIエージェントを標的にした80種類の攻撃手法を網羅し、それぞれに対策をまとめた調査資料『AIエージェント攻撃手法と対策一覧(2026年3月版)』を発表しました。この資料は164ページにおよび、AIエージェントに関心のある企業や開発者、セキュリティ担当者にとって貴重な情報源となります。

背景

AI技術の進化と普及に伴い、特に2025年以降、AIエージェントの業務利用が急増すると見込まれています。それに伴い、プロンプトインジェクションやMCPサーバの侵害、さらにはRAGコーパスの汚染といった新たな脅威が続々と報告されています。OWASPやNISTの脆弱性データベースでも、これらの攻撃に関するデータが蓄積されていますが、それぞれが多様な手法で行われるため、統一的な情報を得ることは難しいのが現状です。

コーレ株式会社では、開発者やセキュリティ担当者が全体を俯瞰することで、より効果的な対策を講じられるようにこの資料を作成しました。特に注目すべき点は、AIモデル自身ではなく、その周辺に存在する「コンテキストパイプライン」が攻撃の最大の弱点であるという指摘です。これは、ユーザーの質問や外部データをAIに渡す間の経路に潜む脆弱性であり、ここが攻撃者に狙われやすい場所となっています。

資料の概要

本資料は、具体的に80種類の攻撃手法をカタログ形式で整理し、各攻撃の概要に加え、予防策・検知策・対応策の3つの軸で対処方法を整備しています。これにより、セキュリティレビューやインシデント対応時のチェックリストとして利用することが可能です。主な収録カテゴリには以下が含まれます:

- - プロンプトインジェクション系(16種)

- - MCPサーバ/ツール攻撃系(14種)

- - RAG/知識ベース汚染系(8種)

- - 情報漏えい/データ持ち出し系(10種)

- - 出力悪用/下流システム侵害系(12種)

- - DoS/コスト攻撃系(6種)

- - フレームワーク固有脆弱性(14件)

各攻撃手法にはエビデンスレベルが示されており、読者は優先度や信頼性を判断しやすく設計されています。また、出典として使用された論文やガイドラインの具体的なURLも明記されており、参考にしやすい内容となっています。

想定される読者

本資料は、AIエージェントの開発・運用に携わるエンジニア、セキュリティ監査担当者、企業の情報システム部門や経営企画部門、さらにはMCPサーバやRAGパイプラインを構築しているインフラチームなど、幅広い層の読者を想定しています。これにより、AI技術を安全に運用するための基盤が確立されることでしょう。

企業情報

コーレ株式会社は、AIプロダクトを開発している企業で、特にブラウザ使用型AI「Copelf」やデスクトップユーティリティ「IrukaDark」、セキュアゲートウェイ「Nefia」など、多様な製品を展開しています。また、企業向けのAIコンサルティングも行っており、AI技術の導入サポートを提供しています。

ウェブサイト:コーレ株式会社

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。