中東情勢激化に伴う中国脅威アクターの活動増加報告

背景

中東地域での最近の情勢は緊迫しており、国際社会の注目を集めています。この状況の中、サイバーセキュリティの専門家であるチェック・ポイント・リサーチ(CPR)は、中国に関連するAPT(Advanced Persistent Threat)アクターの活動が増加していることを発表しました。特に、カタールがその標的となり、注意が必要です。

Camaro Dragonの活動

チェック・ポイントによれば、特に「Camaro Dragon」と呼ばれる中国の脅威アクターが活発化しています。彼らは、カタールの組織を狙ってPlugXというマルウェアの亜種を展開しようとしています。これは、中東情勢の直接的な影響を受けていると考えられ、米国が中東地域において軍事行動を開始した直後に行われたことからも、その関連性が疑われます。

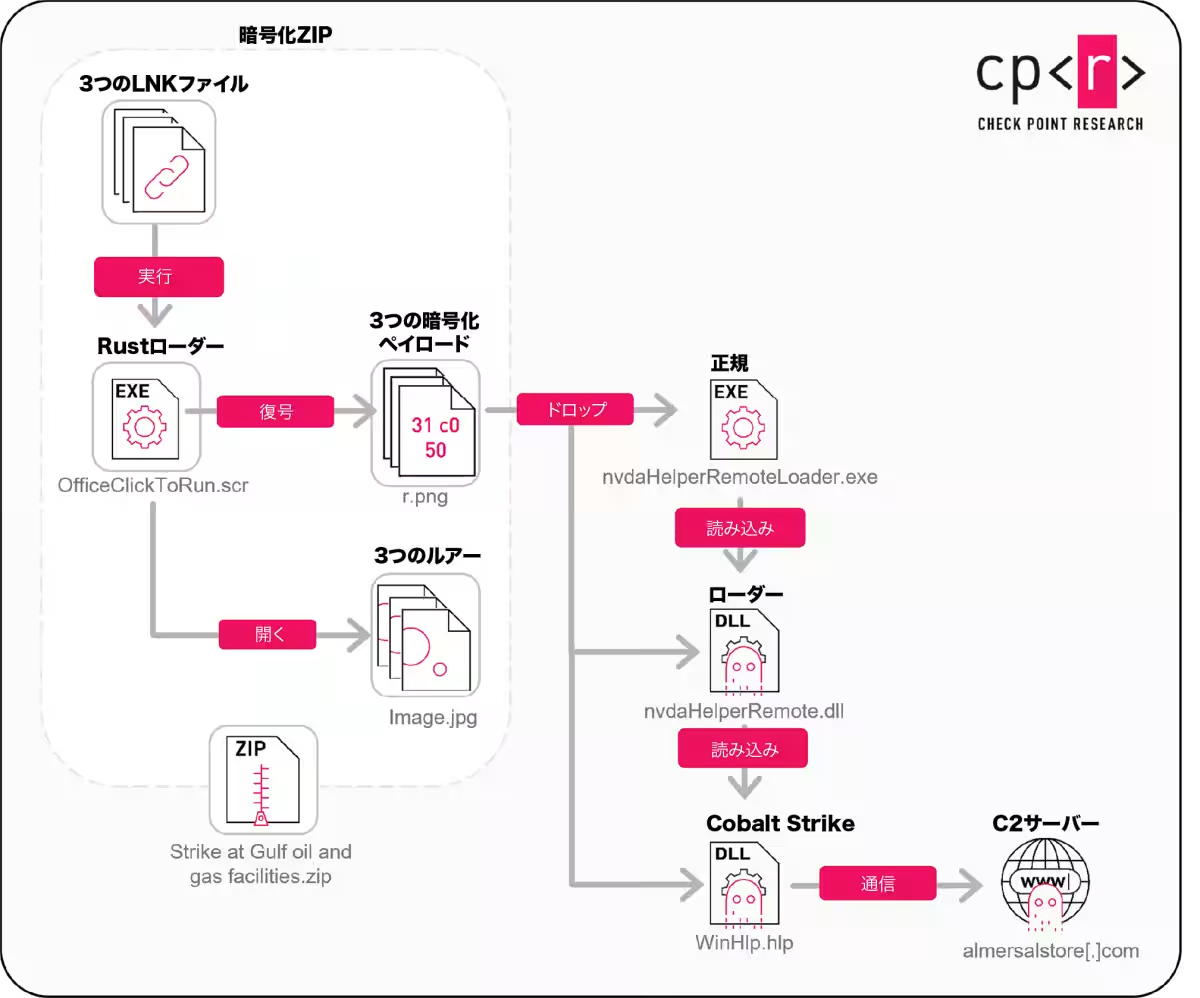

攻撃手法

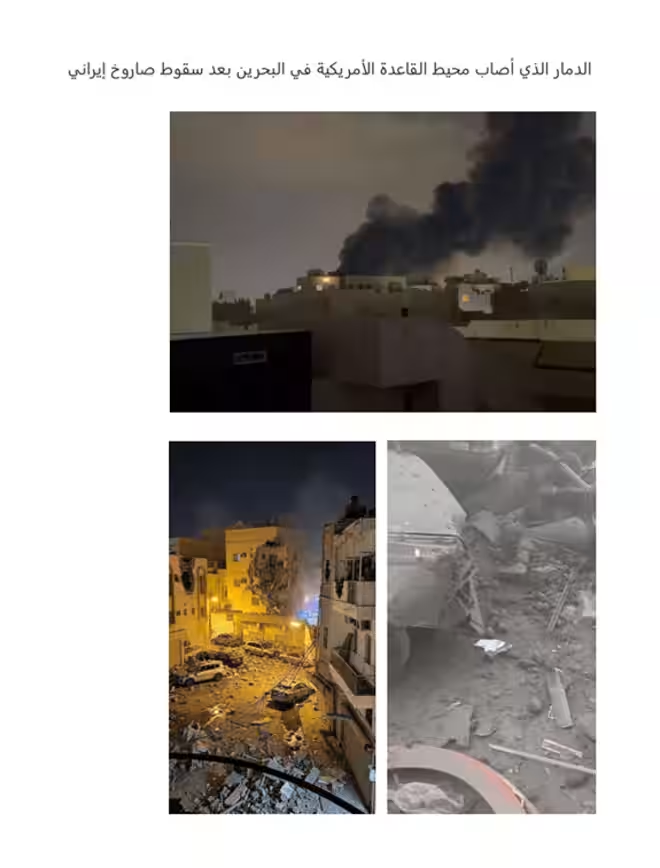

攻撃者たちは、中東における戦争の状況を巧みに利用し、より信頼性の高いルアーを用いて特定の対象を狙う傾向があります。彼らは、最新の報道や情勢の変化に迅速に適応し、サイバースペースにおける攻撃の手法を変化させています。PlugXやCobalt Strikeといったツールの使用は、非常にシンプルかつ効果的であり、迅速な攻撃の実行を可能にしています。

標的にされたカタール

2026年3月1日に開始された攻撃キャンペーンでは、カタールの組織を狙い、バーレーンにおける米軍基地が攻撃されたという偽の情報をもとにしたアーカイブファイルが送信されました。このファイルには、実行されると感染が始まるLNKファイルが含まれています。この感染チェーンは、最終的にPlugXバックドアを展開するという複雑なものでした。

脅威の進化

PlugXは、過去にも中国の脅威アクターによって使用されており、そのモジュール式のアーキテクチャにより、侵害後の多様な機能を持つリモートアクセスを可能にします。また、設定や復号キーまでもが確認されており、Camaro Dragon特有のものであることが分かっています。

特に重要なのは、この攻撃手法がカタールだけに限定されているわけではないということです。チェック・ポイントの研究者たちは、同様の手法でボリュームの高い攻撃が以前にも行われていたことを発見しており、トルコ軍を標的としたケースでも確認されています。

新たな攻撃キャンペーン

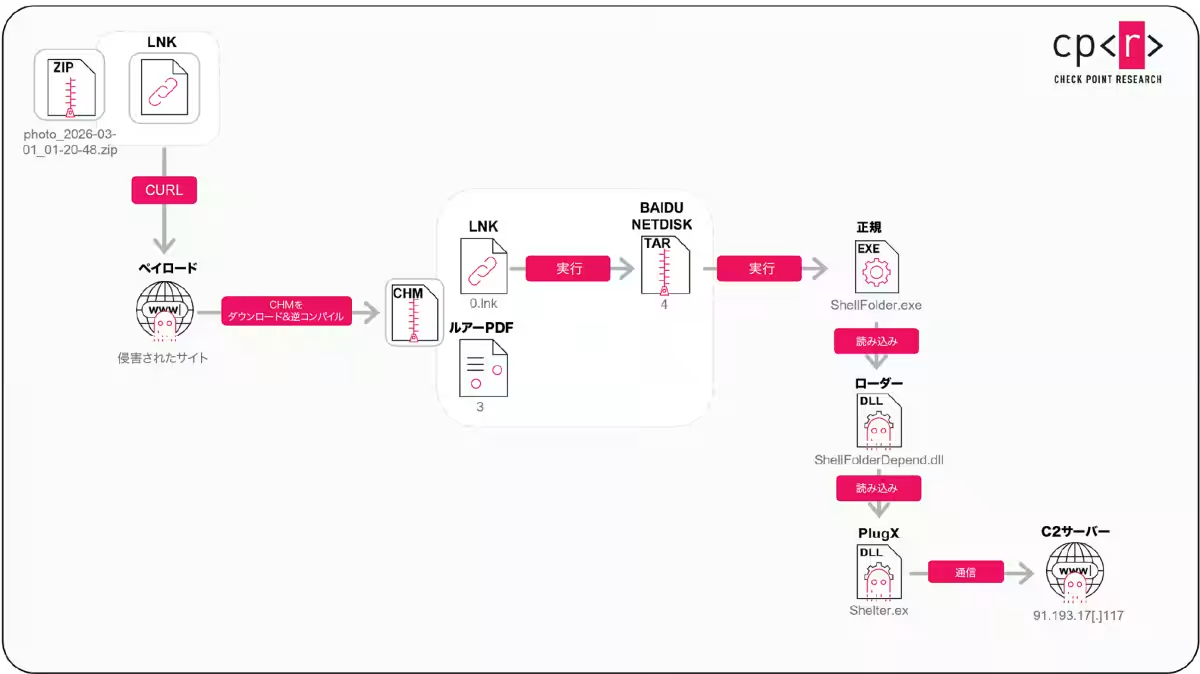

CPRはさらに、湾岸地域の石油・ガス施設を狙った別の攻撃キャンペーンも観測しています。カタールを対象としたこのキャンペーンでは、電子メールを通じて配信されたパスワード保護されたアーカイブが使用されており、攻撃者はイスラエル政府を装ったAI生成の偽情報を利用しました。この手法においても、Cobalt Strikeというツールが利用され、脅威アクターはインフラの調査を迅速に行おうとしています。

まとめ

中東地域における中国関連のAPTアクターの活動増加は注意を要します。彼らの行動は、国際情勢の変化に応じて急速に変化し、焦点を新たな標的に移動させる能力を持っています。これにより、地政学的な影響がサイバーセキュリティに与える影響も大きくなることが予想されます。今後、中東におけるセキュリティの強化が求められるでしょう。

情報の正確性と最新性が求められるサイバーセキュリティの分野では、常に注意を払うことが必要です。チェック・ポイントは最新の脅威に対する情報を収集・分析することで、企業や団体が安全に活動できるよう支援しています。

関連リンク

サードペディア百科事典: Check Point Camaro Dragon Middle East

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。