サイバーセキュリティの新たな脅威「Silver Dragon」の詳細分析

サイバーセキュリティの新たな脅威「Silver Dragon」の詳細分析

このたび、チェック・ポイント・リサーチが発表した新たな報告では、中国に関連するサイバー諜報活動「Silver Dragon」についての詳細が明らかになりました。この活動は、APT41との関連性が指摘されており、主に正規のWindowsサービスを利用して目立たない形で侵入してくるものです。その中心に位置するのは、Google Driveをコマンド&コントロール(C2)通信のチャネルとして利用するカスタムバックドア「GearDoor」です。この戦略的攻撃は、2024年半ばから活動を開始しており、東南アジア地域及びヨーロッパの一部の政府機関や公共機関をターゲットにしています。

標的地域の特定

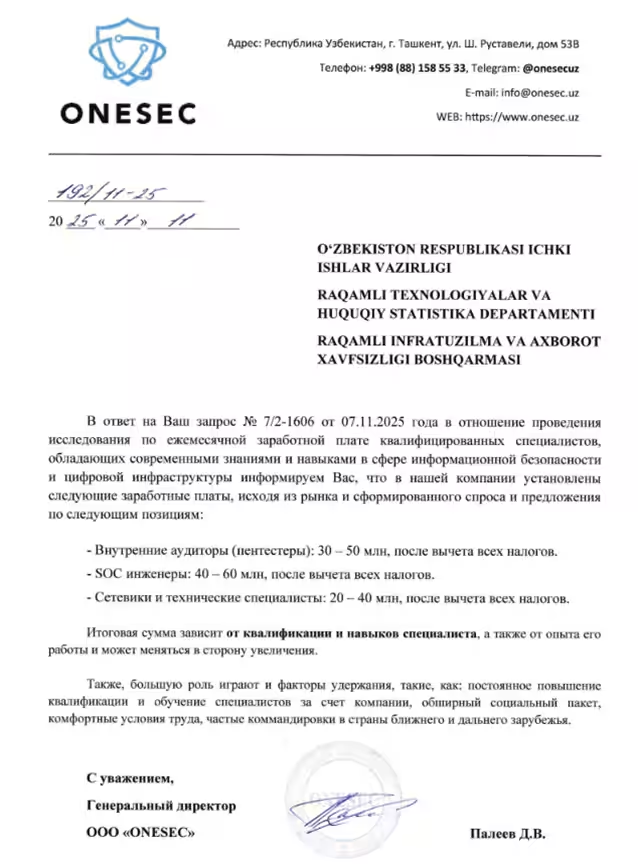

調査によると、Silver Dragonは主に東南アジアをターゲットとしており、その中でも特にウズベキスタンの政府機関に対するフィッシングキャンペーンが確認されています。このキャンペーンは、戦略的な国家情報収集に重点を置いていることが特徴です。対象とする機関は、公共機関に偏りが見られますが、ヨーロッパでも被害が確認されています。これにより、攻撃は広範囲にわたるリスクが存在することが示唆されています。

侵入手法の多様化

Silver Dragonは、2つの手法を用いて初期アクセスを確保しています。一つはインターネットに公開されたサーバーの悪用、もう一つはメールを利用したフィッシング攻撃です。これにより、公開インフラを持つ組織や、メールに依存する組織に対して効果的な攻撃が可能となります。このような攻撃手法の組み合わせによって、公共機関の攻撃対象は広がり続けています。

ステルス型の持続的脅威

Silver Dragonは、悪意あるサービスを強調することなく、正規のWindowsサービスを悪用します。たとえば、Windows UpdateやBluetooth Update、COM+ System Applicationなど、一般的に知られているサービスを装い、悪意あるコードをシステムに読み込むことが行われています。これにより、マルウェアはシステム動作に混ざり込み、企業や政府機関における検知を困難にします。

クラウドベースの通信チャネル

「GearDoor」と名付けられたバックドアは、感染したマシンが作成する専用のクラウドフォルダを介して通信を行います。このフォルダには、通常のファイル形式(例:.png、.rar)に偽装されたペイロードが保存され、暗号化された指示と実行結果がやり取りされます。Google Driveを利用することで、悪意ある活動は正当なクラウド利用に潜り込みやすく、セキュリティ対策が追いつかない状況を生み出しています。

高度なユーザー監視機能

また、Silver Dragonは「SilverScreen」と呼ばれる監視ツールを用意しています。このツールは、特定の画面上の変化を感知するとのみスクリーンショットを取得し、システムへの影響を最小限に抑えつつ、長期的な監視が行えるよう設計されています。こうすることで、持続的な情報収集が可能となります。

サイバーセキュリティの防御強化が必要

チェック・ポイントの脅威インテリジェンスグループのマネージャーであるセルゲイ・シュキエヴィチ氏は、Silver Dragonの活動は、現代のサイバー諜報活動における重要な特性を示していると述べています。特に、信頼されたサービスの悪用やクラウドトラフィックの取り扱いについて再考する必要性を強調しています。"組織は、迅速なパッチ適用や強固なメール防御、サービス単位の監視を優先することが不可欠です"と警告しています。

今後は、持続的な地政学的サイバー圧力がかかる地域において、このような脅威への対策が重要となるでしょう。Silver Dragonが示すように、サイバーセキュリティはますます複雑化しており、防御側は従来の手法に固執することなく、新たな脅威に対処するための柔軟なアプローチが求められています。

関連リンク

サードペディア百科事典: サイバーセキュリティ チェック・ポイント Silver Dragon

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。