イラン系サイバー脅威「Handala Hack」の破壊的活動を徹底解剖

イラン系サイバー脅威「Handala Hack」の実態

最近、チェック・ポイント・リサーチ(CPR)が「Handala Hack」についての詳細な分析を発表しました。この脅威アクターはイラン情報省に関連し、主にイスラエルやアルバニアをターゲットにしたオンライン攻撃を展開しています。チェック・ポイントによると、Handala Hackはその手法の一部としてデータ消去攻撃を頻繁に行っており、特に従来の戦術・技術・手順(TTP)を用いたハンズオン型のアプローチが特徴です。

1. Handala Hackの背後にいるアクターとは

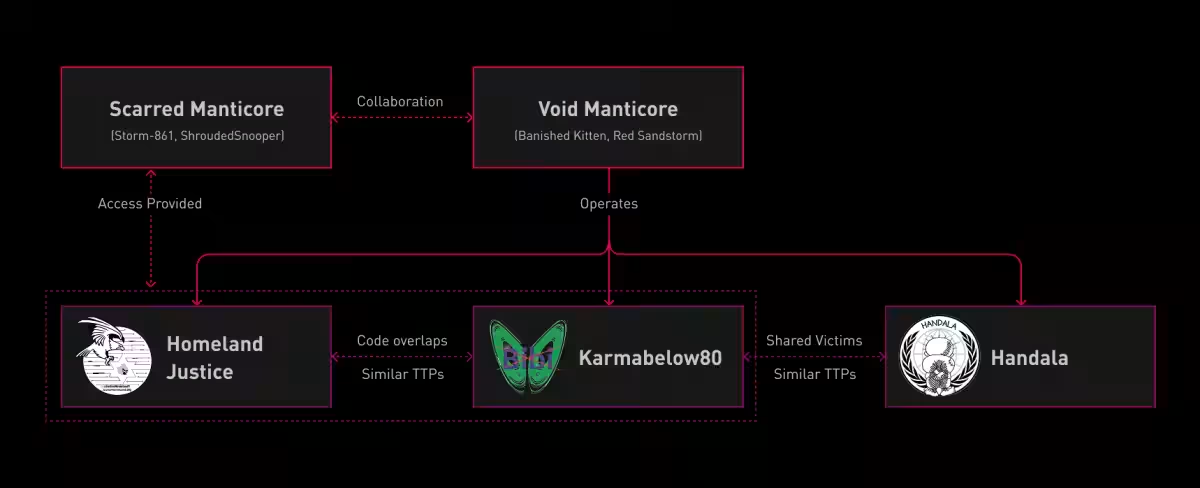

「Handala Hack」は、イランの脅威アクターであるVoid Manticoreに属するオンラインペルソナの一つです。Void Manticoreは、Homeland JusticeやKarmaなどの他の名称も運用しており、これらはすべて同様のTTPを示しています。特に、Handalaは「破壊型データ消去攻撃」として知られ、様々なデータ窃取や漏えいを行ってきました。このような背景から、Handalaは国際的なサイバー攻撃界で注目されています。

2.具体的な攻撃手法

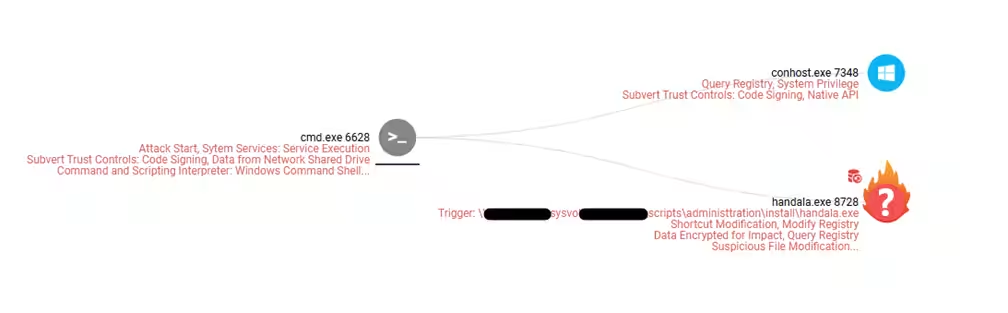

CPRによると、Handala Hackの特徴的な攻撃手法には、AI支援のPowerShellスクリプトを用いたデータ消去や、NetBirdを利用したネットワーク内部へのトラフィックトンネリングがあります。これにより、攻撃者は複数のデータ消去攻撃を同時に行い、迅速な破壊を実現しています。

特に、カスタムワイパー「Handala Wiper」が展開され、多様なワイパー技術を駆使してシステム上のファイルを破壊し、大規模なデータ喪失を引き起こすことが確認されています。さらに、ちょっとしたプロパガンダとして「handala.gif」を用意し、攻撃の痕跡を可視化することも行われています。

3. 活動のバックグラウンド

Handalaは、2023年以降にその存在感をさらに増し、さまざまな国を標的にした活動を行っています。特に特定のオンラインインフラに依存し、VPNや基本的なセキュリティ保護を回避して活動しています。また、リアルタイムで動作するハンズオン型攻撃は相手国の警戒感を高めていると考えられています。

4. 防御策と推奨事項

チェック・ポイントでは、Handala Hackからの攻撃に対抗するために、以下の防御策を推奨しています。

- - 多要素認証の導入:特にリモートアクセスや特権アカウントには必ず適用すること。

- - 侵害された認証情報の監視:特に不審な認証アクティビティがないかチェックする。

- - RDPアクセスの制限:業務に不可欠な場合を除き、RDPアクセスの厳格化を図る。

結論

Handala Hackは、その活動範囲の拡大を続ける中で新たな脅威を生み出しています。全世界での高まるサイバーリスクに対処するため、各組織は防御策の強化と情報のアップデートが急務です。チェック・ポイントによる詳細な分析を基に、引き続き警戒を怠らないことが求められています。

関連リンク

サードペディア百科事典: サイバーセキュリティ チェック・ポイント Handala Hack

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。