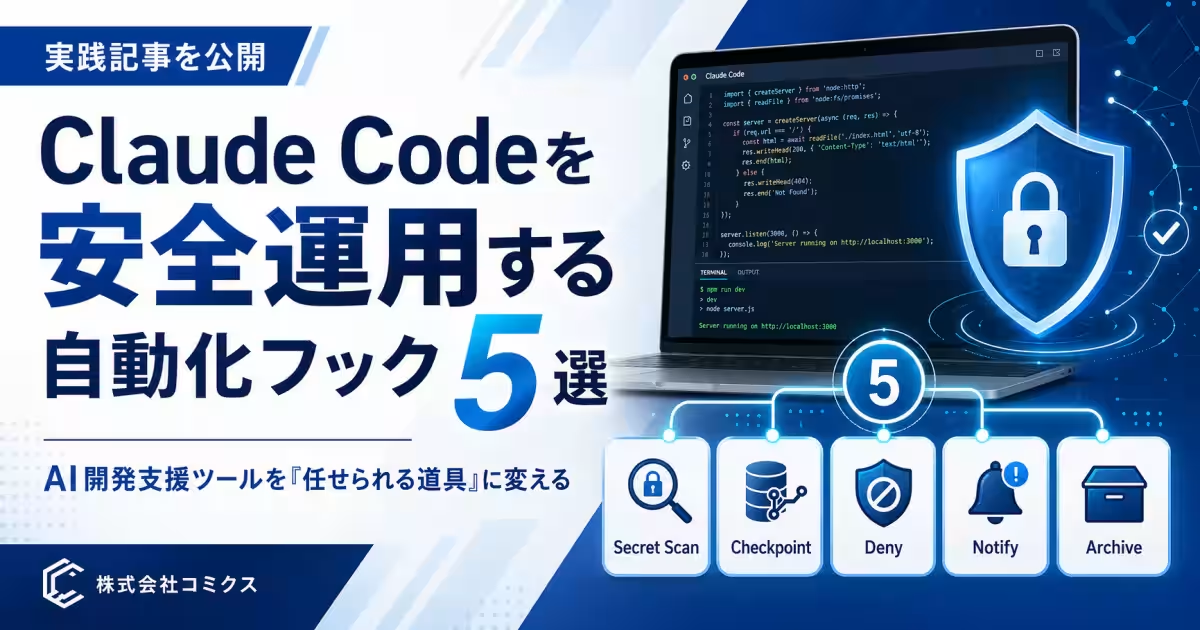

Claude Codeを安全に運用するための自動化フック5選を紹介!

Claude Codeを安全に運用するための自動化フック5選

AI開発支援ツールである「Claude Code」は、最近の開発現場での活用が進んでいます。しかし、その便利さの裏には、生成されるコードの正確性や機密情報の取り扱い、異常検知など、さまざまな運用上の課題が存在します。特に、AIツールが間違った判断を下した場合や、機密情報が漏洩するリスクは決して小さくなく、開発者たちはこれらの問題を何とか解決しなければなりません。

背景と課題

実際、Stack Overflowの調査によると、AIツールを日常的に利用する開発者は51%に及びますが、AI生成コードを信頼する開発者よりも信頼しない開発者の方が多いという結果もあります。AIが出力するコードに対する不安が根強い中で、どのようにリスクを管理するかが喫緊の課題です。

そのため、株式会社コミクスが公開した「Claude Code を『放っておいても安全に動く』道具にする自動化フック5選」という記事は、AIツールの運用を見直す良いきっかけと言えるでしょう。この記事では、AIの安全運用を考慮したフック機能が5つ紹介されています。

5つの自動化フック

1. secret_scanner.sh

書き込み前にAPIキーや秘密鍵が混入していないかを検出し、書き込みを禁止します。これにより、機密情報の漏洩を効果的に防ぎます。

2. git_stash_checkpoint.sh

応答が完了するたびに自動的に退避ポイントを作成し、過去の状態に戻しやすくします。これにより、開発中の誤操作を迅速に修正可能です。

3. permissions.deny

.env、.pem、.key、id_rsaなどの機密ファイルへのアクセスを制限し、意図しない操作を防ぎます。

4. stop_failure_notify.sh

Claude Codeの実行が失敗した場合には、Chatworkやデスクトップに通知を送信します。これにより、異常に即座に気付くことができます。

5. session_end_archive.sh

セッションが終了する際に会話のまとめを自動で保存し、後からの確認や振り返りが容易になります。

これらのフックは、単なる便利機能ではなく、事前の対策、進行中の保険、事後の検知という3階層からなるアプローチで、AI開発支援ツールを「監視なしでも運用可能な道具」に変えます。

導入手順

この記事は、導入手順を3段階に分けて整理しています。まずは、スクリプトを配置し、設定ファイルに必要な情報を登録します。その後、小規模でのテストを行い、安全性を確認することが推奨されています。特に機密情報の取り扱いやアクセス許可を強化することから始めることが重要です。

想定利用者

このフックを利用することで、開発者や技術責任者はもちろん、AIツールを導入したいけれどもリスクを懸念する経営層や管理部門にも有益な情報となります。AIツールを用いた開発生産性の向上を目指す者たちにとって、必要不可欠な指南となるでしょう。

結び

今後もコミクスは、生成AIの適切な活用を促進し、企業のニーズに合った支援を提供することを目指しています。AIツールは確かに業務の生産性を向上させるが、同時に運用ルールの整備が不可欠です。持続可能で安全な利用を実現するためのノウハウを、引き続き発信していくとしています。

関連リンク

サードペディア百科事典: AIツール Claude Code 自動化フック

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。