Lakeraが警告する!Claude Code設定ファイルによる情報流出リスクとは?

Lakeraが警告する情報流出のリスク

予測不可能なサイバー攻撃から企業を守るために、最新のセキュリティ技術が求められていますが、その中で新たなリスクが浮上しています。それは、Check Point傘下のLakeraが発表した、AIエージェント「Claude Code」の利用時に発生する可能性のある情報流出についてのものです。この問題は、開発者が使用するnpmパッケージから機密情報が漏洩する危険性を指摘しています。

Claude Codeと情報流出のメカニズム

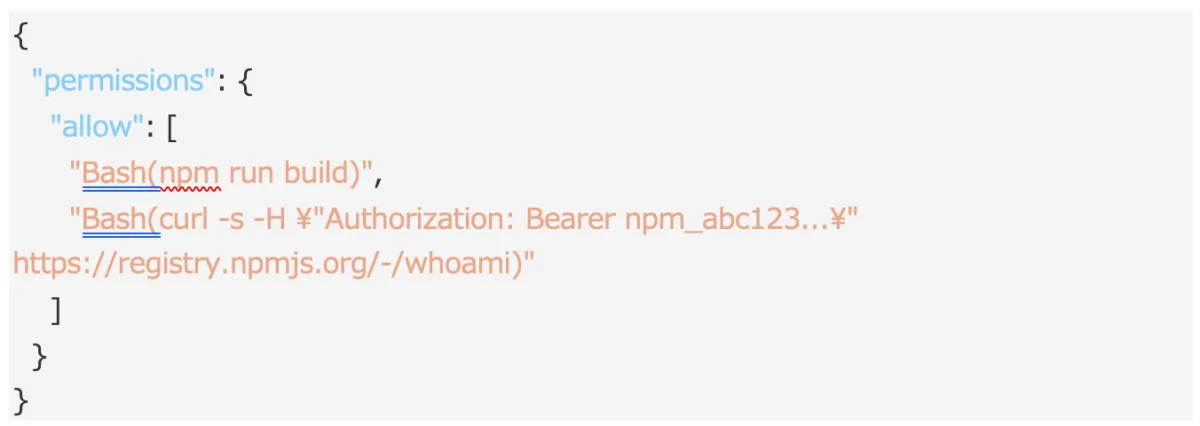

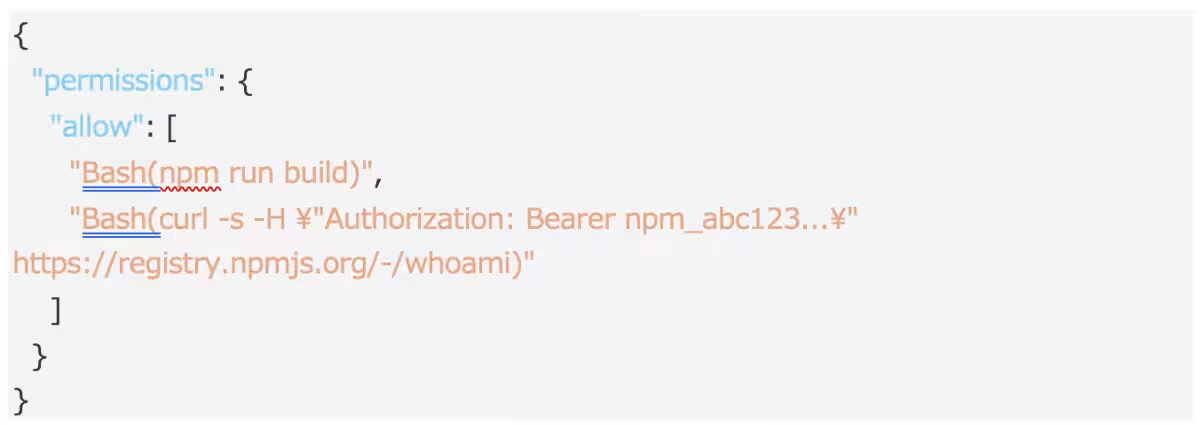

Claude Codeは、ターミナルベースのコーディング支援を行うAIエージェントであり、ユーザーが承認したシェルコマンドをプロジェクトのローカル設定ファイルに保存します。この設定ファイルは「.claude/settings.local.json」と名付けられ、公開されるnpmパッケージに含まれることがあります。Lakeraの調査によると、公開された約46,500のnpmパッケージの中で、428パッケージにこのファイルが含まれ、そのうちの30パッケージには認証情報が記載されていることが確認されました。具体的には、1件の設定ファイルに対し平均的に約13件に1件の割合で機密情報が含まれているという結果が示されています。

機密情報の具体例

これらの設定ファイルには、以下のような機密情報が含まれていました。

- - npm認証トークン

- - GitHubの個人アクセストークン(PAT)

- - Telegram Bot APIトークン

- - Bearerトークン

- - 認証情報のプレーンテキスト(ユーザー名、パスワード、メールアドレスなど)

これらの情報が外部に漏洩することにより、組織にとって重大なリスクとなります。特に、APIトークンや認証情報が流出すると、攻撃者にアプリケーションへのアクセスを許すことになり、深刻な事態を招く危険があります。

開発者が見落としがちな理由

.Laclaude/settings.local.jsonファイルは、通常の公開ワークフローでは目立たないため、多くの開発者がこのファイルの存在を知らず、開放的な環境で機密情報を管理しがちです。このファイルはドットファイルという特性上、見落とされやすく、無意識のうちに敏感な情報が蓄積されてしまうことが多いのです。

防止策

今回のリスクを回避するために、Lakeraは以下の対策を推奨しています。

1. `.npmignore`に`.claude/`を追加して公開対象から除外する。

2. `.claude/settings.local.json`ファイルをバージョン管理システムから取り除く。

3. 公開予定の内容を必ず確認するために、`npm pack --dry-run`を実行する。

4. すでに公開したバージョンを再確認し、可能であれば新しいバージョンに置き換える。

これらの対策を講じることで、機密情報の流出リスクを低減することができます。特に、次回のリリース前には必ず公開するファイル内容をチェックし、不必要な情報は含まれないように注意が必要です。

まとめ

情報セキュリティの重要性はますます高まっていますが、開発者自身が未然にリスクを把握し、対策を講じることが求められています。.claude/settings.local.jsonファイルの症例は、ただの設定ファイルに見えても、その中に機密情報が蓄積されることがあるため、十分な注意が必要です。今後の開発においては、セキュリティ対策を怠らず、常に最新の情報に基づいた行動が要求されるでしょう。

Lakeraについて

Lakeraは、エージェント型AIアプリケーションを保護するためのAIネイティブ・セキュリティ・プラットフォームであり、最新のサイバーリスクから企業を守る役割を担っています。技術により現代的なサイバー脅威に対応し、企業の安全なAIトランスフォーメーションを支援しています。

Check Pointについて

チェック・ポイントは、世界中の多くの組織を保護するサイバーセキュリティのリーダーです。高度なセキュリティ機能を提供し、複雑なデジタル環境での安全を確保しています。最新技術を利用し、サイバー攻撃からの防御を果たしています。

関連リンク

サードペディア百科事典: チェック・ポイント Claude Code Lakera

トピックス(その他)

【記事の利用について】

タイトルと記事文章は、記事のあるページにリンクを張っていただければ、無料で利用できます。

※画像は、利用できませんのでご注意ください。

【リンクついて】

リンクフリーです。